Zakazali używania Windows 8

20 maja 2014, 11:16Chińskie Rządowe Centrum Zaopatrzenia wydało zakaz używania systemu Windows 8 na rządowych komputerach. To poważny cios w koncern z Redmond.

Microsoft kończy sprzedaż licencji Windows 7

29 października 2014, 09:35Po 31 października bieżącego roku Microsoft nie będzie już sprzedawał licencji dla komputerów z preinstalowanym systemem Windows 7. Już wcześniej zakończono sprzedaż detaliczną tego OS-u. Od listopada na rynku konsumenckim powinny być dostępne jedynie komputery z Windows 8.1.

Microsoft płaci za informacje o dziurach

24 kwietnia 2015, 08:51Microsoft ogłosił, że do 22 czerwca będzie płacił za informacje o lukach w swojej nowej przeglądarce zwanej roboczo Project Spartan. To podobna inicjatywa do tej, z jaką koncern wyszedł przed premierą Windows 8 i IE 11. Celem nowego projektu jest znalezienie i załatanie jak największej liczby dziur w Project Spartan przed jego oficjalnym rynkowym debiutem

Blackberry z Androidem

30 września 2015, 06:23Dyrektor generalny Blackberry oficjalnie potwierdził, że firma rozpocznie sprzedaż pierwszego telefonu z Androidem. Urządzenie o nazwie Priv trafi do sklepów w przyszłym roku

DroneDefender - bicz na drony

25 kwietnia 2016, 08:24Battelle, największa na świecie niedochodowa organizacja badawczo-rozwojowa, opracowała ręczny system zwalczania dronów. DroneDefender jest w stanie z odległości 400 metrów zakłócić sygnały radiowe wysyłane przez operatora drona

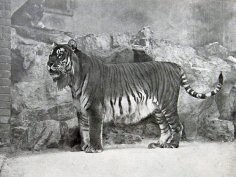

Tygrysy znowu mogą żyć w Azji Centralnej

17 stycznia 2017, 11:34Tygrys kaspijski, jeden z największych kotów, jakie kiedykolwiek chodziły po Ziemi, jest od kilkudziesięciu lat uważany za wymarłego. Istnieje jednak szansa, że gatunek ten można przywrócić, wykorzystując w tym celu niemal identyczny genetycznie podgatunek

Ciemniejsza skóra bez uszkodzenia DNA przez ultrafiolet

16 czerwca 2017, 11:03Amerykańscy naukowcy stworzyli nową grupę związków, które zwiększają pigmentację skóry (czytaj: opaleniznę) bez szkodliwych skutków promieniowania ultrafioletowego.

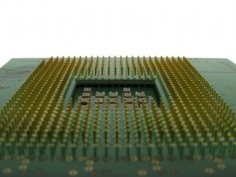

Intel ujawni informację o poważnej dziurze w CPU

3 stycznia 2018, 10:13W najbliższych dniach Intel ma ujawnić informację o poważnej dziurze, która występuje w jego procesorach. Przygotowana łata będzie będzie prawdopodobnie miała wpływ na wydajność CPU Intela.

Triklosan zmniejsza skuteczność antybiotyków

22 lutego 2019, 11:39Stosowany jako środek bakteriobójczy triklosan wprowadza bakterie w permanentny stan, w którym są one w stanie tolerować normalnie śmiertelne dawki antybiotyków, w tym antybiotyków stosowanych w leczeniu zakażeń układu moczowego.

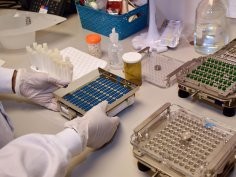

Zbadają skuteczność przeszczepu flory jelitowej w poprawie reakcji chorych z czerniakiem na immunoterapię

19 sierpnia 2019, 10:21Multidyscyplinarny zespół z Lawson Health Research Institute ocenia możliwość, że przeszczep flory kałowej poprawia rokowania pacjentów z czerniakiem, którzy przechodzą immunoterapię. W 1. fazie testów klinicznych weźmie udział 20 pacjentów z czerniakiem z London Regional Cancer Program (LRCP).